보안칼럼

이스트시큐리티 보안 전문가의 전문 보안 칼럼입니다.

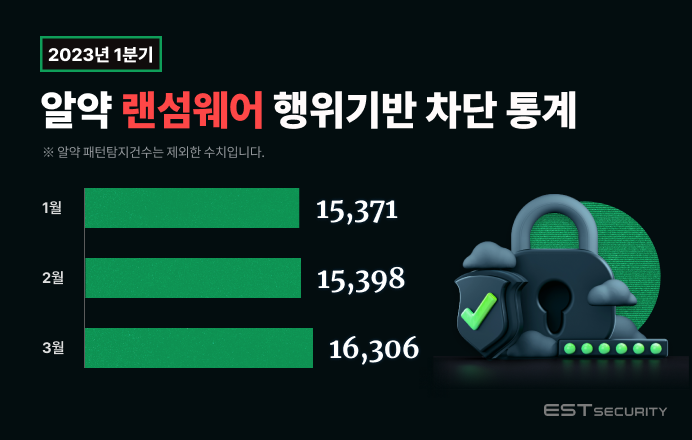

2023년 1분기 알약 랜섬웨어 행위기반 차단 건수 총 47,075건!

안녕하세요? 이스트시큐리티 시큐리티대응센터(ESRC)입니다.

2023년 1분기 자사 백신 프로그램 ‘알약’에 탑재되어 있는 ‘랜섬웨어 행위기반 사전 차단’기능을 통해 총 47,075건의 랜섬웨어 공격을 차단했습니다.

이번 통계는 개인 사용자를 대상으로 무료 제공하는 공개용 알약 백신프로그램의 ‘랜섬웨어 행위기반 사전 차단 기능’을 통해 차단된 공격만을 집계한 결과입니다.

알약 행위기반 랜섬웨어 차단건수가 작년 동일분기 대비 73.51% 감소하였으며, 이는 국내에서 불특정 다수 사용자들을 대상으로 대량 유포되던 매그니베르 랜섬웨어의 활동이 중단된 것이 가장 큰 원인 중 하나인 것으로 추정되고 있습니다.

이 밖에 ESRC는 2023년 1분기 랜섬웨어 주요 동향을 다음과 같이 선정하였습니다.

1) VMware ESXi 취약점을 이용한 대규모 랜섬웨어 공격 발생

2) 글로벌 백신업체, 랜섬웨어 복호화 툴 공개

3) LockBit 랜섬웨어 공격의 지속

4) Nim 프로그래밍 언어로 제작된 랜섬웨어 발견

5) 북한 랜섬웨어 관련 한미 합동 사이버보안 권고 발표

VMware ESXi는 전 세계적으로 많은 기업에서 사용중인 가상화 플랫폼으로, 해당 취약점을 이용한 대규모 랜섬웨어 공격이 발생했습니다. 이번 공격은 주로 유럽 국가들을 대상으로 진행되었으며, 취약점이 패치되지 않은 ESXi 인스턴스를 공격 대상으로 삼았습니다. 해당 랜섬웨어는 암호화 후 파일 확장자를 ".args"로 변경하며, 피해 기업에 몸값으로 약 2만 3천달러의 비트코인을 요구하는 것으로 확인되었습니다.

이번 대규모 공격에 대해 프랑스 CERT는 주의를 당부하는 공지를 발표하였으며, FBI와 CISA는 복구 스크립트를 개발하여 배포하였습니다. 하지만 공격자들이 복구 스크립트 공개 이후 암호화 타깃으로 삼는 구성 파일의 비율을 확대하여 복구 스크립트를 무력화 시켰습니다.

콘티(Conti) 랜섬웨어의 제작자가 제작된 것으로 추정되는 로얄(Royal)랜섬웨어의 리눅스 버전이 발견되었습니다. 로얄 랜섬웨어 역시 ESXi를 공격 대상으로 하고 있으며, 파일 암호화 후 확장자를 .royal_u로 변경합니다.

1분기에는 다양한 랜섬웨어들에 대한 복호화 툴이 공개되기도 했습니다.

Avast는 22년 7월에 등장한 일부 BianLian 랜섬웨어에 대한 무료 복호화 툴을 공개하였습니다. 해당 툴은 Avast 웹사이트에서 내려받을 수 있으며 BianLian 랜섬웨어로 암호화 된 파일에서만 동작합니다. 비트디펜더(Bitdefender)는 21년 10월 MegaCortex 랜섬웨어 조직원 일부를 체포하는 과정에서 수집한 정보들을 기반으로 여러 집행 기관과 협력을 통해 MegaCortex 랜섬웨어 복호화 툴을 제작하여 공개하였습니다. 뿐만 아니라 피싱메일을 통해 유포되었던 MortalKombat 랜섬웨어에 대한 복호화 툴도 공개하기도 했습니다.

락빗(LockBit) 랜섬웨어의 위협이 지속되었습니다.

공격자들은 여전히 입사지원서를 위장한 피싱 메일 내 락빗 랜섬웨어를 포함된 압축파일을 첨부하는 형태로 유포하였습니다. 파일명과 파일확장자 사이에 다수의 공백을 추가하고 아이콘을 문서 아이콘으로 위장하여 사용자의 실행을 유도한 점이 특징이며, 락빗 랜섬웨어와 함께 Vidar과 같은 악성코드들도 함께 유포하였습니다.

3월 말, 락빗은 다크웹 희생자 목록에 국세청 홈페이지 주소를 추가하고 4월 1일 탈취한 정보들을 공개하겠다고 밝혔습니다. 당시 국세청은 공식적으로 드러난 피해가 없다고 밝혔으며, 결과적으로 해당 이슈는 단순히 협박으로 결론났습니다.

새로운 랜섬웨어인 다크파워(Dark Power)가 등장하였습니다.

다크파워 랜섬웨어는 2월 말부터 활동하기 시작하였으며, 한달도 안되는 사이에 10개의 조직들을 감염시켰습니다. 다크파워는 Nim 프로그래밍 언어로 제작되었으며, 다른 랜섬웨어들과 마찬가지로 이중협박 전략을 사용합니다. 전 세계 사용자들을 대상으로 공격중이며, 두 개의 버전으로 유포되었습니다.

Nim, Rust와 같은 새로운 프로그래밍 언어로 제작된 랜섬웨어들은 점차 더 늘어날 것으로 예상됩니다.

북한 랜섬웨어 관련하여 한국과 미국이 합동 사이버보안 권고를 발표하였습니다. 보안 권고문에는 북한이 자체 개발한 Maui, H0lyGh0st 랜섬웨어에 대한 자세한 TTPs 및 침해지표(IoC) 정보와 함께 예방 대책이 포함되어 있습니다.

주로 국방 및 방산업체를 공격 대상으로 삼지만 다른 분야 역시 공격 표적이 될 수 있습니다. 기업 보안담당자 여러분들께서는 한미 합동 사이버보안 권고의 내용을 확인하시고 적절한 보안조치를 취하여 랜섬웨어의 위협을 최소화 하도록 노력해야 하겠습니다.

이 밖에 ESRC에서 선정한 2023년 1분기 새로 발견되었거나 주목할 만한 랜섬웨어는 다음과 같습니다.

랜섬웨어명 | 주요내용 |

ESXiArgs | 2023년 2월, ESXi의 취약점(CVE-2021-21974)을 이용하여 대규모 공격을 진행하는 랜섬웨어가 발견됨. 해당 랜섬웨어는 손상된 ESXi 서버에서 다양한 확장자를 가진 파일을 암호화 한 후 확장자를 .args로 변경하여 ESXiArgs 랜섬웨어로 명명됨. 대규모 공격이 발생된 이후 얼마 지나지 안아 CISA가 랜섬웨어 복구 스크립트를 개발하여 공개하였지만 공격자들은 곧이어 복구 스크립트를 우회 버전이 공개됨. |

Mimic | 2022년 6월 처음 발견되었으며, 러시아어 및 영어 사용자 공격대상으로 함. Windows용 'Everything' 파일 검색 도구의 API를 활용하여 암호화 대상 파일을 찾으며, 일부 코드가 2022년 3월 유출된 Conti 랜섬웨어 소스와 유사함. |

IceFire | 2022년 3월 등장한 이후 활동을 하다가 11월 말 이후 활동을 중단한 IceFire랜섬웨어가 2023년 1월 초 다시 돌아옴. 새로 등장한 IceFire 랜섬웨어는 Linux 시스템을 주요 공격대상으로 삼고있으며 암호화 이후 확장자를 .ifire로 변경하며 자신을 삭제하고 바이너리를 제거함. IceFire 운영자는 IBM Aspera Faspex 파일 공유 소프트웨어( CVE-2022-47986)의 역직렬화 취약점을 이용하여 랜섬웨어를 유포함. |

Darkbit | 해당 랜섬웨어는 Go언어로 제작되어 있으며, 이스라엘의 유명한 교육기관인 테크니온이스라엘공과대학(IIT)을 공격함. 랜섬노트에는 반이스라엘 및 반정부 수사 내용이 포함되어 있으며 최근 기술산업 전반에 걸친 정리해고에 대한 언급이 있어 공격자의 공격 사유는 금전적 이득 보다는 지정학적 이유라고 판단됨. |

Dark Power | 2023년 2월 말 등장한 랜섬웨어로 Nim프로그래밍 언어를 사용해 제작됨. 일반적인 이중갈취 방식을 사용하며, 한달도 안되는 시간동안 10개의 조직을 공격함. |

Medusa | 2021년 6월 처음 발견되었지만 활동이 적고 희생자가 거의 없었음. 2023년 활발한 활동을 시작하였으며, 랜섬머니 지불을 거부한 피해자 데이터를 유출하는 "메두사 블로그"를 시작함. 많은 사람들이 Medusa와 MedusaLocker 랜섬웨어가 동일한 랜섬웨어라고 생각했지만, 사실 이 둘은 완전히 다른 랜섬웨어임. |

Lorenz | Lorenz - Lorenz 랜섬웨어는 21년 4월 발견되었으며 전세계 조직을 공격 대상으로 삼음. 최근 보안회사의 분석과정 중, Lorenz 랜섬웨어를 유포하는 그룹이 시스템 내 침투하여 백도어를 심은 사실이 밝혀짐. 이후 오랜 시간 피해 시스템 내 숨어있다가 공격자의 공격 준비가 완료된 후 백도어를 통해 Lorenz 랜섬웨어를 유포함. |

불특정 다수를 대상으로 진행되는 랜섬웨어의 공격은 현재 소강상태를 보이고 있으나, 기업을 대상으로 하는 공격은 여전히 활발히 이루어지고 있습니다.

기업 보안담당자 여러분들께서는 사내 시스템의 취약점 점검 및 패치를 진행하고, 주기적인 임직원 보안인식 교육과 주기적인 데이터 백업을 통하여 랜섬웨어 공격에 대비하셔야 합니다.

개인 사용자 여러분들께서는 알약과 같은 백신 설치, 자주 사용하는 SW를 항상 최신 버전으로 유지 및 주기적인 백업 등 보안조치를 통하여 랜섬웨어 공격을 차단하고, 랜섬웨어에 감염되어도 그 피해를 최소화 시킬 수 있도록 하여야 합니다.

이스트시큐리티는 랜섬웨어 감염으로 인한 국내 사용자 피해를 미연에 방지하기 위해, 한국인터넷진흥원(KISA)과의 긴밀한 협력을 통해 랜섬웨어 정보 수집과 유기적인 대응 협력을 진행하고 있습니다.