보안칼럼

이스트시큐리티 보안 전문가의 전문 보안 칼럼입니다.

스미싱기법을 이용한 소액결제 사기

대학생 A군은 며칠전 스마트폰으로 문자(SMS) 한통을 받았다.

안드로이드 보안업데이트가 되었으니 앱을 다운로드 받아 설치하라는 내용이었다.A군이 마침 안드로이드스마트폰을 사용중이었으며, 별다른 의심없이 전달받은 SMS에 포함된 단축URL을 클릭하였는데 앱을 설치하라고 해서 앱을 설치 하였다.이후 스마트폰 청구서를 받아보고 나서야 A군은 자신의 휴대폰 명의로 3만원의 소액결제가 발생했다는 사실을 알게 되었다.

어떻게 해커는 A군 모르게 A군 휴대폰을 이용하여 인증과정을 거쳐 3만원의 소액결제를 진행할 수 있었을까?

A군은 인터넷을 검색한 결과, 많은 사용자들이 피해를 보고 있는 스미싱(SMiShing)이라는 기법에 당했다는 것을 알아챌 수 있었다.

스미싱(SMiShing)이란 문자메시지(SMS)와 피싱(Phishing)의 합성어로 최근 유행하는 신종 휴대전화 소액결제 사기를 말한다.

스마트폰 문자메세지(SMS)를 이용하여 해커가 사용자 스마트폰을 제어할 수 있는 악성앱을 설치하도록 유도하는 공격 방식이다.

A군이 당한 사례를 다시 한번 되짚어 보자.

A군이 최초에 받은 문자메세지(SMS)는 일반사용자들이 보기에 전혀 문제가 없어 보인다.예전처럼 노골적인 성인키워드나 대출 등의 많이 알려져 있는 키워드가 아닌 안드로이드의 보안업데이트를 가장하고 있기 때문이다. 이외에도 '무료쿠폰 제공', '모바일 상품권 도착', '스마트명세서 발송' 등의 형태로 가장하여 사용자들에게 악성앱을 다운로드받아 설치하게 유도하고 있다.

데스크탑PC를 주로 사용할 때는, 일반적인 스팸메일 등을 받았을 경우 약간의 경험이 있는 사용자라면 URL을 통해 해당URL에 포함된 도메인주소 등을 보고 이 사이트가 어느 정도 정상인지 아닌지를 판별할 수 있다.하지만 스마트폰의 대중화에 따라 단축URL이 많이 활용되기 시작했으며 해커가 이 단축URL을 사용하여 공격을 하게 될 경우, 사용자는 실제로 클릭하기 전까지 URL의 텍스트만으로는 정상여부를 판별하기 어렵다.해커는 이러한 부분을 이용하여 사용자에게 공격을 진행한다.

단축URL을 클릭한 A군은 별다른 의심 없이 다운로드 받은 악성앱을 설치를 하게 되고 이 악성앱은 스마트폰에 설치되어 해커가 원하는 행위를 실시하게 된다.

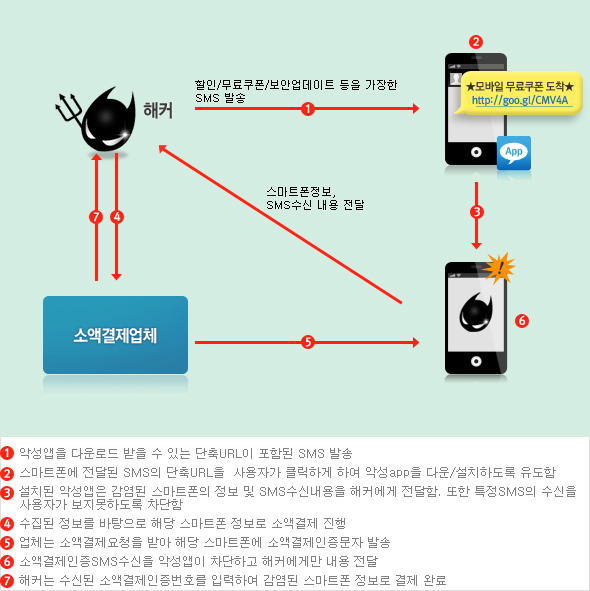

해커는 악성앱을 통해 A군의 스마트폰 기기정보와 스마트폰에 저장된 연락처를 수집하고 특정번호로부터 수신되어지는 문자를 사용자가 확인하지 못하도록 차단하는 동시에 해커에게 해당 문자가 전달되도록 만든다.

이를 통해 해커는 악성앱이 설치된 스마트폰의 정보를 이용해 소액결제를 진행하게 되고, 스마트폰으로 전달되어야 하는 소액결제 인증문자는 악성앱에 의해 A군 몰래 해커에게 전달되어 결제가 이루어진다.

<소액결제 과정도>

A군은 이러한 과정을 전혀 인지하지 못한 상태로 소액결제 피해를 입게 된 것이다.

스미싱 기법을 이용한 소액결제 피해를 막기 위해서는 A군은 어떠한 조치를 취해야 했을까?

스미싱 기법은 PC나 스마트기기에 익숙한 사람들조차 피해를 입는 경우가 많다.내 소중한 정보들이 모두 저장되어 있는 스마트폰 보안에 대해 좀 더 관심을 가지고 이러한 피해에 대해 위의 4가지 방법으로 스스로 주의하는 것이 가장 최선의 방법이라 할 수 있다.