보안칼럼

이스트시큐리티 보안 전문가의 전문 보안 칼럼입니다.

망분리 환경에서도 악성코드는 살아 숨쉰다!

최근 많은 기업과 공공기관에서 해킹과 악성코드의 피해를 원천적으로 차단하기 위해 외부의 인터넷망과 내부의 업무 전산망을 서로 분리시키는 망분리 사업을 진행하고 있습니다.

요즘 대부분의 악성코드가 인터넷을 통해 유포되기 때문에 망분리를 한다면 내부의 업무 전산망에서는 악성코드 유포 위험이 거의 없을 것이라는 생각을 많이 가지고 계십니다.

하지만, 내부의 업무 전산망이 인터넷과 연결되어 있지 않다고 해서 정말 악성코드의 위협이 사라졌다고 말할 수 있을까요?

인터넷에 연결된 외부망과 내부의 업무전산망을 분리시키는 여러 가지 방법

인터넷과 바로 연결되어 있는 네트워크와 PC들은 아무래도 해킹 시도와 악성코드 감염에 노출되는 확률이 매우 높습니다.

그래서 보안 담당자들이 최후의 방법으로 고려하는 것이 내부 업무전산망의 인터넷 연결을 완전히 차단시키는 방법입니다.

정부에서도 지난 2007년 국가사이버안전 전략회의에서 대통령 보고로 업무망과 인터넷망의 분리방안에 대해 논의하였으며, 방송통신위원회, 행정안전부, 국토해양부, 기획재정부, 국방부를 비롯한 주요 중앙 정부 부처들은 이미 망분리 사업을 끝마친 상황입니다.

올해에는 국회사무처, 통계청, 해양경찰청, 국립중앙도서관 등 여러 공공기관이 망분리 사업을 진행 중에 있으며, 앞으로 지방자치단체와 정부 산하기관으로 망분리 사업이 더욱 확대될 것으로 보여집니다.

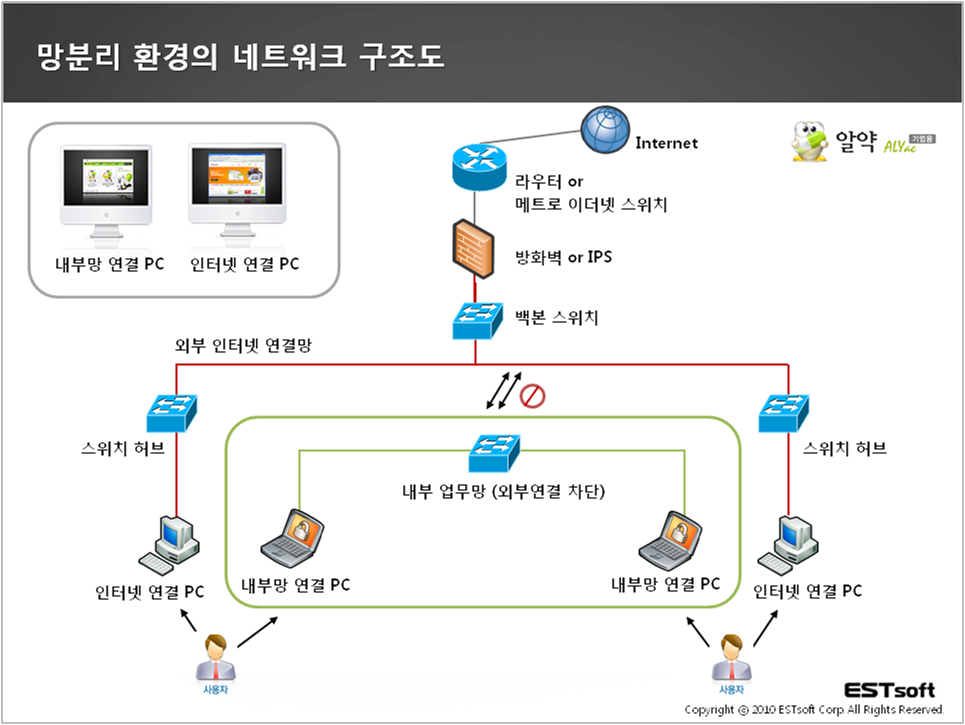

외부의 인터넷망과 내부의 업무 전산망을 분리시키기 위해 정부는 크게 두 가지의 망분리 권고안을 내놓았습니다.

첫번째는 PC나 LAN카드(NIC), 하드디스크를 새로 추가하는 물리적 분리 방식이고, 두번째는 PC 가상화(PC Virtualization)나 서버 기반 컴퓨팅(SBC; Server-based Computing)을 활용한 논리적 분리 방식입니다.

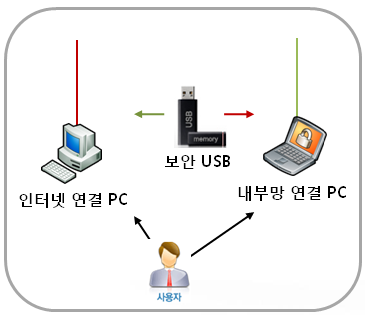

현재 대부분의 정부 기관들은 내부망에 연결된 업무용 PC와 인터넷이 연결되는 PC를 별도로 사용하는 물리적 분리 방식으로 망분리 환경을 구축했으며, 업무용 PC와 인터넷 연결 PC의 자료 교환에는 일반적으로 보안 USB가 많이 사용되고 있는 상황입니다.

<망분리 환경에서의 자료교환 방법>

<물리적 망분리 환경에서의 네트워크 구조도>

통계로 알아보는 내부 업무전산망에 대한 악성코드 위협

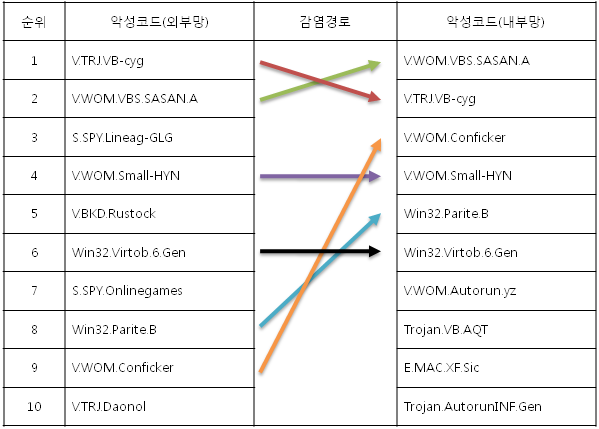

외부의 인터넷망과 내부의 업무 전산망의 악성코드 탐지(Detection)통계를 비교해보면 몇 가지 특징을 발견할 수 있습니다.

● 외부망을 통해 유입된 악성코드가 내부망의 감염 및 확산으로 이어진다.

외부망을 통해 유입된 악성코드들이 USB 메모리를 통해 내부로 확산되는 경향이 나타났습니다.또한, 내부의 특정 PC 한대가 감염이 된 상황에서 공유 폴더 기능을 통해 확산되는 경우도 상당수 발견되었습니다.

● 내부망의 경우 파일 감염형 바이러스 및 Autorun 계열의 악성코드 감염 비율이 높다.

외부망과 내부망 사이의 파일 교환이 주로 USB 메모리를 통해 이루어지기 때문에 Autorun.inf자동실행을 통한 악성코드 감염이 가장 많이 나타났고, 윈도우의 실행 파일들을 감염시키는 Virut (Win32.Virtob.6.Gen), Parite 악성코드가 그 뒤를 잇는 구조였습니다.

● 내부 업무 전산망의 특성상 문서 파일에 감염되는 매크로 바이러스 활동도 주의해야 한다.

내부 업무 전산망에서는 문서와 엑셀 작업 등을 수행하는 경우가 많습니다.특히, 이들 문서나 엑셀 파일을 통해 감염되는 매크로 바이러스(E.MAC.XF.Sic)도 자주 발견되므로 파일 내 매크로 기능이 불필요한 경우 과감히 매크로 실행을 차단하는 센스(?)를 발휘해야 합니다.

앞서 살펴본 특징들을 간단히 정리하자면 USB 메모리를 통해 외부망에서 내부망으로 감염 전파되는 양상과 파일 감염형 바이러스, Autorun 계열 악성코드, 매크로 바이러스들의 감염 비율이 높다는 것을 알 수 있습니다.

내?외부망의 악성코드 감염을 예방하기 위한 알약의 처방전

① 악성코드의 감염을 사전에 차단하기 위해 백신의 실시간 감시 기능을 항상 켜둡니다.② 자동 업데이트 기능을 사용해 윈도우와 백신을 최신으로 유지한다.(보안 취약점을 패치를 통해 제거합니다.)③ USB 자동실행 기능을 미리 차단해 Autorun 계열 악성코드들이 실행되지 않도록 한다.④ 마이크로소프트 제품의 오피스 제품(워드, 파워포인트, 엑셀 등)에 매크로 기능을 통해 악성코드가 유포되므로 매크로 기능이 불필요한 경우 사용을 중지시킨다.⑤ 정기적으로 모든 PC의 악성코드 검사를 반드시 실행한다