ESRC 주간 Email 위협 통계 (5월 둘째주)

ESRC에서는 자체 운영 중인 이메일 모니터링 시스템의 데이터를 통해 이메일 중심의 공격이 어떻게 이루어지고 있는지 공유하고 있습니다. 다음은 05월 07일~05월 13일까지의 주간 통계 정보입니다.

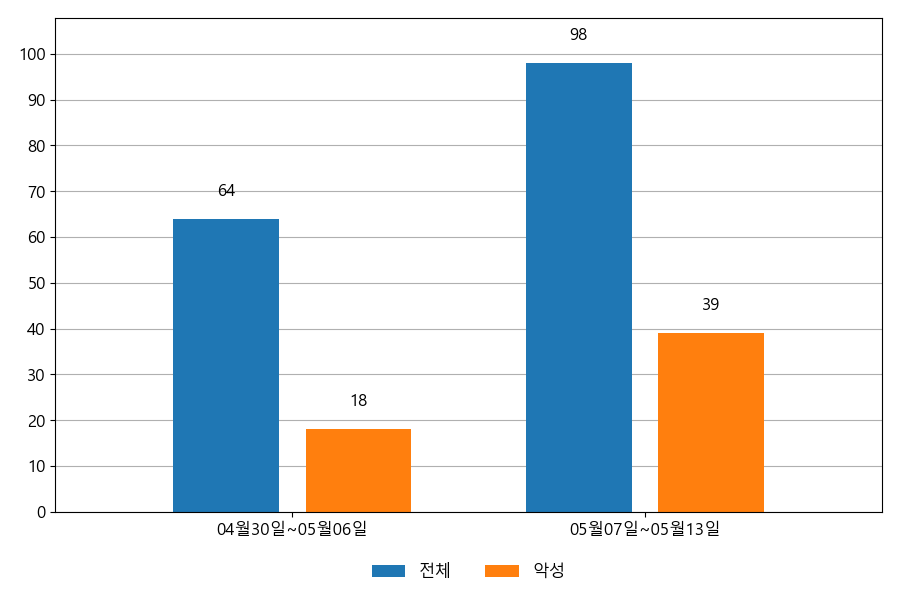

지난주 이메일 유입량은 총 98건이고 그중 악성은 39건으로 39.8%의 비율을 보였습니다. 악성 이메일의 경우 그 전주 18건 대비 39건으로 21건이 증가했습니다.

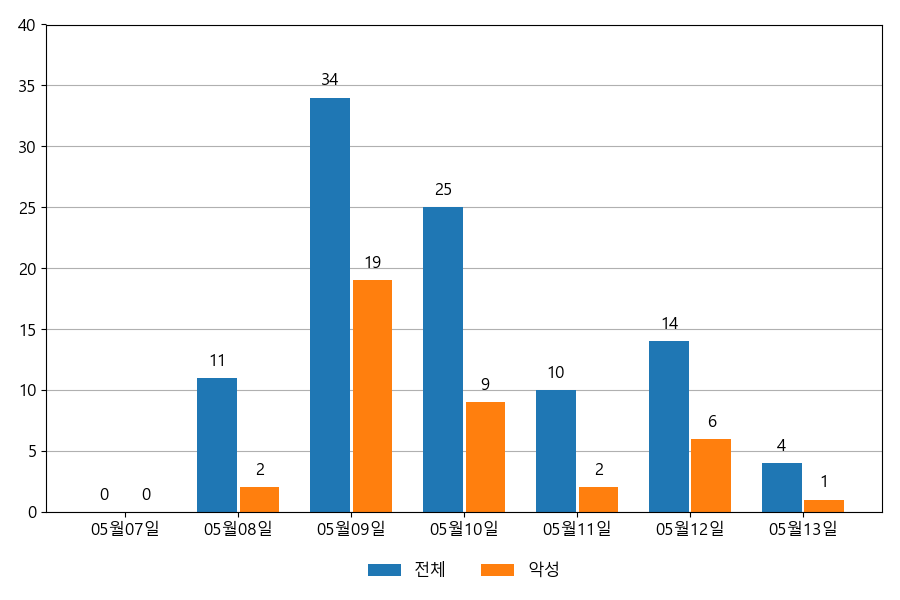

일일 유입량은 하루 최저 4건(악성 1건)에서 최대 34건(악성 19건)으로 일별 편차를 확인할 수 있습니다.

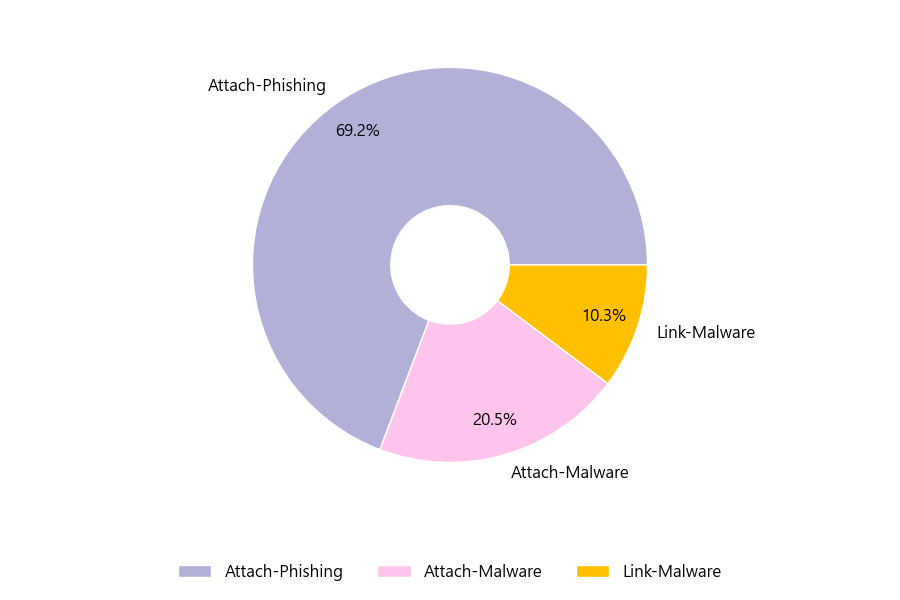

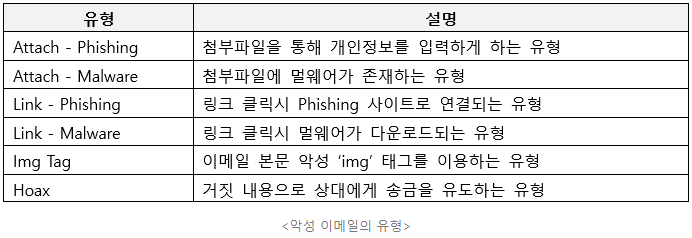

악성 이메일을 유형별로 살펴보면 39건 중 Attach-Phishing형이 69.2%로 가장 많았고 뒤이어 Attach-Malware형이 20.5%를 나타냈습니다.

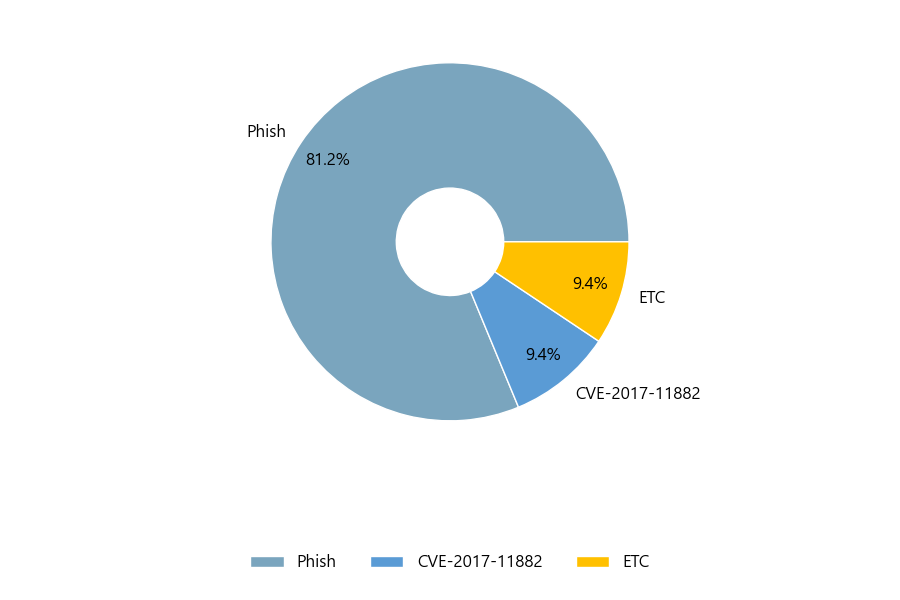

첨부파일은 ‘Phish’형태가 81.2%로 제일 큰 비중을 차지했고 뒤이어 ‘CVE-2017-11882’, ‘ETC’가 각각 9.4%, 9.4%의 비중을 차지했습니다.

지난 주 같은 제목으로 다수 유포된 위협 이메일의 제목들은 다음과 같습니다.

ㆍConfirm Document.

ㆍ[Lampiran HTML - Warning]FedEX: shared "Shipping Documents MSK1557870197/11062022" with you.

ㆍ✈DHL 화물도착안내 [AWB#6704537800]

ㆍ[HDEC] RFQ_Qatar NOC Ruya Project.

ㆍFW: F047__Request Quotation for Steel Pipes, Oil Tubes, Casing & Valve

ㆍArrival Notice ready for Bill of Lading 913398388

ㆍ송금 통지

ㆍURGENT VERIFICATION!!!

ㆍ견적서 송부건

ㆍNota Fiscal para amadeu.neto@***.com

지난 주 유포된 위협 이메일 중 대표적인 악성 첨부파일 명은 다음과 같습니다.

ㆍNew-Order.2023.xls.shtml

ㆍCommercial Invoice._pdf.htm

ㆍAWB#6704537800.htm

ㆍCONTRACT - SIGNED PURCHASE AGREEMENT.html

ㆍTTcopy_230511_daond77_xls.shtm

ㆍ电子发票2039920102-2022.pdf.htm

ㆍ电子发票2039920102-2022.jpg.htm

ㆍREQUEST_FOR_QUOTATION_HDEC_80701125254.htm

ㆍGeneral Conditions of F047-2300-R4600-A-r0.rar

ㆍArrival Notice.doc

상기 이메일과 첨부파일을 확인할 경우 주의가 필요합니다.

더 많은 정보는 아래 Threat Inside를 통해 확인하시기 바랍니다.

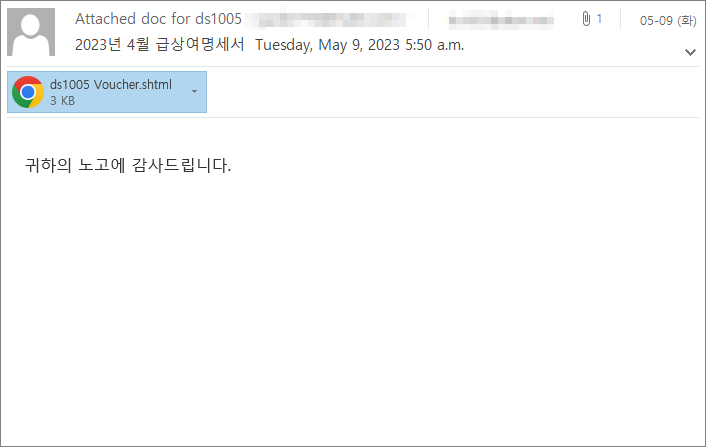

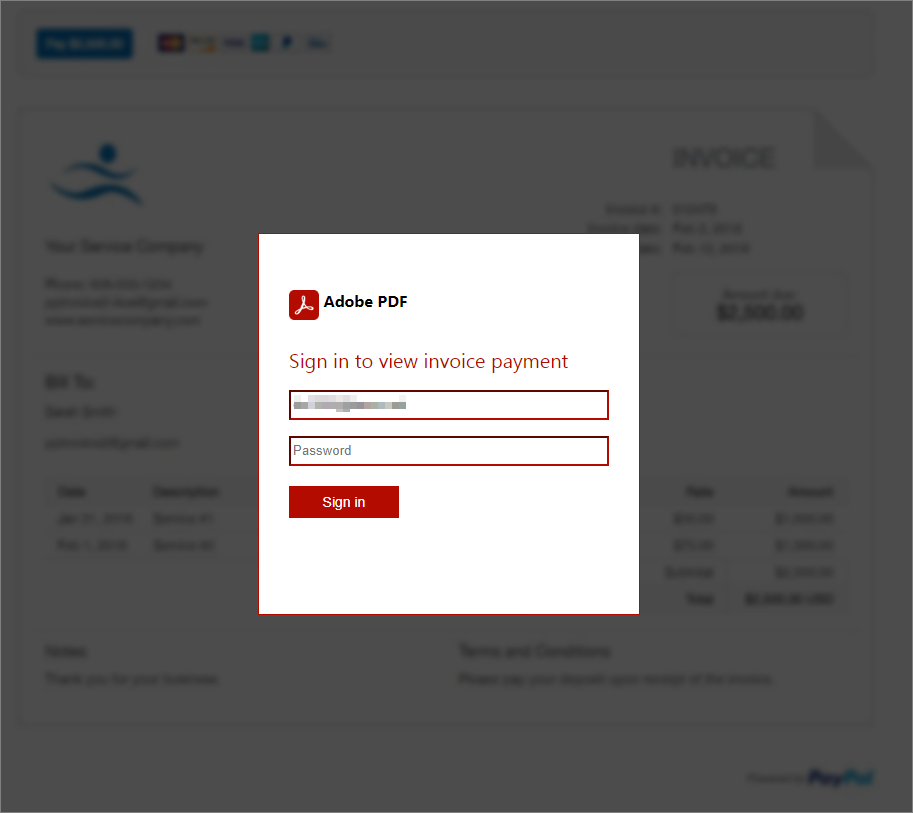

이번주 Pick으로는 급여명세서를 사칭하여 유포 중인 Phishing 이메일을 선정했습니다. 본문은 별 내용이 없고 첨부된 'Voucher'로 표현된 파일을 확인할 경우 다음과 같이 개인정보를 기입하도록 유도합니다.

'sign in' 버튼은 누를 경우 개인정보는 공격자가 만든 특정 사이트로 전달되며 이후 아무런 정보도 나타나지 않습니다. 이번 이메일은 급상명세서, voucher, invoice등 다소 엉성한 표현으로 공격을 시도하고 있으나 이런 공격이 있을 수 있음을 인지하여 유사 공격 발생시 올바른 대응을 통해 피해가 발생하지 않도록 주의가 필요합니다.

※ 관련글 보기

- 구매주문, 명세서 등으로 위장하여 대량 유포되고 있는 피싱 메일 주의!

※ 참고

지난 주간 Email 위협 통계 확인

- ESRC 주간 Email 위협 통계 (5월 첫째주)

- ESRC 주간 Email 위협 통계 (4월 넷째주)