한국원자력연구원 임직원의 계정탈취를 시도하는 공격 주의!

국가기반시설에서 근무하는 임직원의 계정을 탈취하려 하는 공격자들의 시도가 지속되고 있습니다.

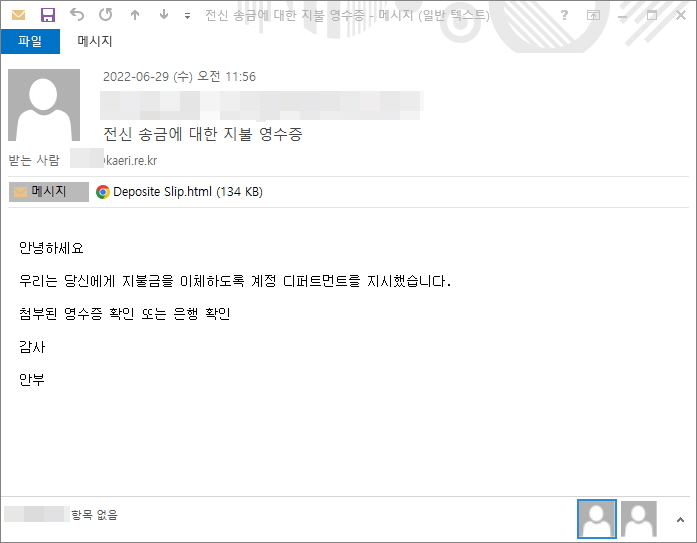

이번에 발견된 공격은 '전신 송금에 대한 지불 영수증'이라는 제목으로 한국원자력연구원(kaeri) 임직원을 대상으로 진행되었습니다.

[그림 1] 계정탈취를 시도하는 피싱 메일

피싱 메일은 어색한 한국어로 작성되어 있어 조금만 주의를 기울이면 피싱 메일임을 인지할 수 있습니다. 다만, '지불금', '영수증', '은행'이라는 키워드를 입력하여 사용자로 하여금 중요한 이메일로 오인하도록 하여 첨부파일의 실행을 유도합니다.

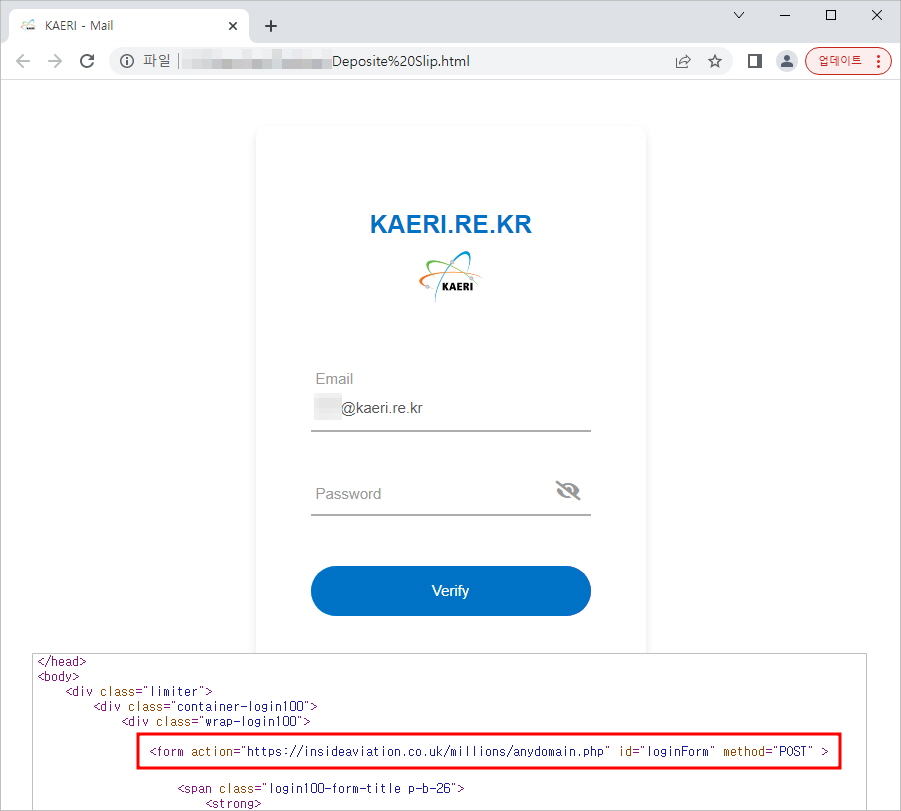

만일 사용자가 해당 피싱메일을 정상메일로 인지하여 첨부파일을 실행하면, 계정정보 입력을 유도하는 피싱 페이지가 뜹니다.

[그림 2] 로그인을 유도하는 피싱 페이지

피싱 페이지는 한국원자력연구원의 플랫폼 로그인 페이지처럼 위장하고있으며, 공격을 당한 사용자의 이메일 정보는 자동으로 입력되어 있어 비밀번호 입력만을 요구합니다.

만일 사용자가 해당 피싱 사이트에 비밀번호를 입력하면, 입력한 계정정보는 공격자 서버로 전송되며 공격이 종료됩니다.

많은 공격자들은 철저한 보안시스템이 설정되어 있는 기업 혹은 기관들을 공격할 때, 공격의 효율을 높이기 위하여 사회공학적 기법을 이용하여 구성원 개개인을 공격목표로 하는 경우가 많습니다.

특히 사내 시스템에 접근할 수 있는 계정정보의 경우 그 활용도가 매우 높아 공격자들은 사회공학적 기법을 이용한 계정정보 탈취를 꾸준히 시도중에 있습니다.

그렇기 때문에 기업/기관 보안담당자들은 임직원들을 대상으로 주기적인 보안교육을 진행함으로써 사회공학적 기법을 이용한 공격 가능성을 낮추도록 노력해야 합니다.

현재 알약에서는 해당 피싱메일에 대해 Trojan.HTML.Phish로 탐지중에 있습니다.

C2

hxxps://insideaviation.co.uk/millions/anydomain.php