통일부 사칭, 北 연계 APT공격 등장… ‘사이버 공격 주의 업무로 둔갑’

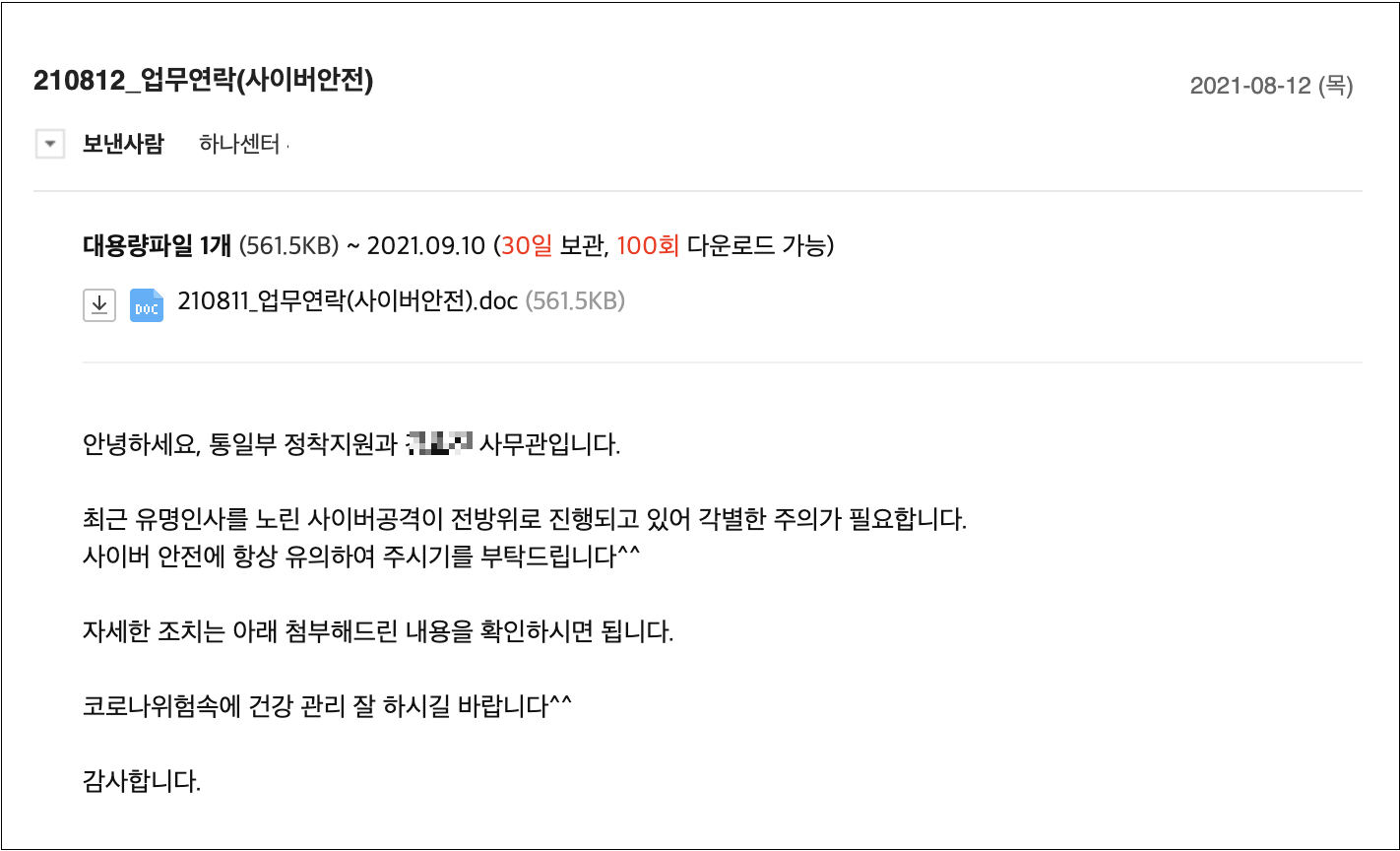

최근 통일부 정착지원과의 모 사무관이 발송한 업무 내용처럼 위장한 해킹 이메일 공격이 등장해 각별한 주의가 필요합니다.

이번 스피어 피싱 공격은 08월 12일 한국의 대북 분야 종사자를 상대로 진행됐고, 이메일에는 “최근 유명인사를 노린 사이버 공격이 전방위로 진행되고 있어 사이버 안전에 유의를 부탁한다”는 본문과 함께 첨부된 ‘210811_업무연락(사이버안전).doc’ 악성 문서 파일을 열어 보도록 유인하는 특징이 있습니다.

최근 국내 사이버 보안 위협이 가중되고, 민관 사이버 위기 경보가 ‘정상’에서 ‘관심’ 단계로 격상 됨에 따라 공격자가 이 점을 노린 것으로 파악되며, 분석 결과 이번 통일부 사칭으로 유포된 DOC 문서 파일 내부에 악성 매크로 코드가 숨겨진 것이 발견됐고, 국내 특정 고시학원 사이트를 침투 해 추가 명령 제어(C2) 거점으로 활용한 사실이 드러났습니다.

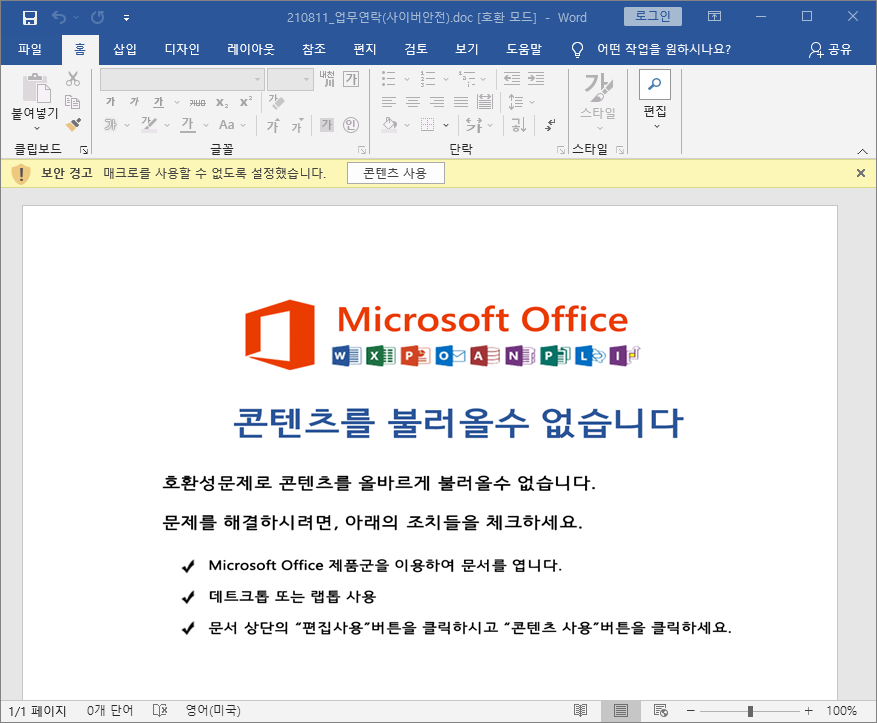

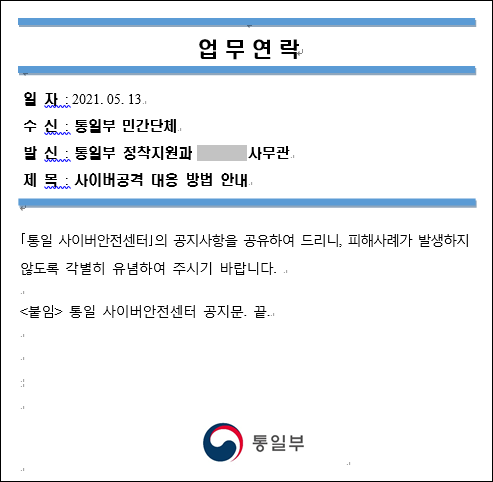

이메일에서 내려 받은 DOC 문서를 열면, 악성 매크로 명령 수행을 위해 공격자가 허위로 만들어 삽입한 가짜 MS 오피스 호환성 문제 화면이 나옵니다. 그리고 실제 MS 오피스 보안 기능으로 사전 중지된 [콘텐츠 사용] 버튼을 클릭해야만 정상적인 콘텐츠를 볼 수 있다고 유도합니다.

이때 만약 사용자가 [콘텐츠 사용] 버튼을 누르면 해킹 명령이 은밀하게 작동하기 때문에 보안 경고 타이틀에 있는 [콘텐츠 사용] 버튼을 절대로 클릭하지 않는 보안 습관이 무엇보다 중요합니다.

유사한 공격이 지난 5월에도 발생했으며, 당시 사용된 일명 ‘사이버 스톰 작전’과 동일한 계열의 코드 분석 결과 북한 연계 해킹 조직 ‘탈륨’이 위협 배후로 최종 지목된 바 있습니다.

또한, 이번 위협은 ‘탈륨’의 대표적인 3대 위협 중 하나인 ‘스모크 스크린’ 캠페인의 연장선으로, 이들 조직은 최근 PDF 취약점 공격과 함께 DOC 악성 문서 공격까지 갈수록 사이버 위협이 거세지고 있습니다.

국내에서 암약하는 대표적인 사이버 위협 조직 ‘탈륨’은 최근까지 국내 전·현직 고위 정부 인사 등을 상대로 해킹 공격을 시도해왔고, 얼마 전에는 국내 유명 방송 및 언론사의 주요 간부나 국장급을 상대로 PDF 취약점 (CVE-2020-9715) 공격을 수행했습니다.

아직도 PDF 유형의 공문서 파일은 보안상 안전하다는 인식이 있어, 더욱 더 세심한 주의가 필요하며 항시 최신 버전으로 업데이트를 유지해 유사한 보안 위협에 노출되지 않도록 철저한 대비가 필요한 상황입니다.

현재 알약에서는 해당 악성코드를 Trojan.DOC.574976A 탐지 명으로 진단하고 있으며, 관련 상세 분석 보고서는 Threat Inside 웹서비스 구독을 통해 확인하실 수 있습니다.