이력서를 위장하여 유포중인 Makop 랜섬웨어 주의!

금일(13일) 오전 9시 40분경부터 Makop 랜섬웨어가 이력서를 위장한 피싱 메일을 통해 유포 중에 있어 사용자들의 주의가 필요합니다.

해당 랜섬웨어는 이력서를 위장한 악성 파일이 첨부된 피싱 메일을 통해 유포되고 있습니다.

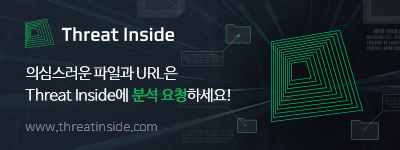

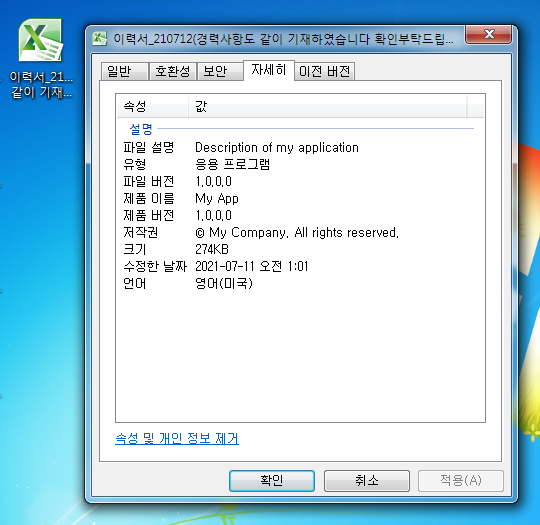

메일에 첨부된 악성 파일 내에는 워드, 혹은 엑셀 파일을 위장한 실행 파일(exe)이 포함되어 있으며, 사용자가 일반 문서 파일로 위장한 악성 파일을 실행할 경우 Makop 랜섬웨어가 실행됩니다.

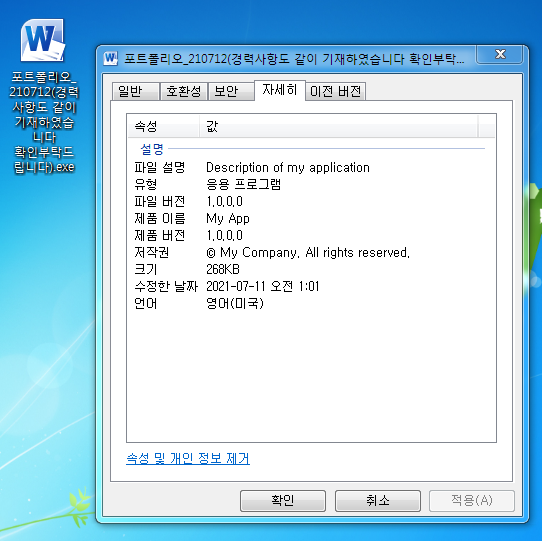

랜섬웨어가 실행되면 먼저 Windows 시점 복원을 방지하기 위해 'cmd.exe'를 이용하여 볼륨 섀도를 삭제합니다.

이후 현재 사용자가 사용 중인 프로세스와 관련된 파일들을 암호화시키기 위해 실행 중인 프로세스들을 확인하고 종료시킵니다.

msftesql.exe, sqlagent.exe, sqlbrowser.exe, sqlservr.exe, sqlwriter.exe, oracle.exe, ocssd.exe, dbsnmp.exe, synctime.exe, agntsrvc.exe, mydesktopqos.exe, isqlplussvc.exe, xfssvccon.exe, mydesktopservice.exe, ocautoupds.exe, encsvc.exe, firefoxconfig.exe, tbirdconfig.exe, ocomm.exe, mysqld.exe, mysqld-nt.exe, mysqld-opt.exe, dbeng50.exe, sqbcoreservice.exe, excel.exe, infopath.exe, msaccess.exe, mspub.exe, onenote.exe, outlook.exe, powerpnt.exe, steam.exe, thebat.exe, thebat64.exe, thunderbird.exe, visio.exe, winword.exe, wordpad.exe

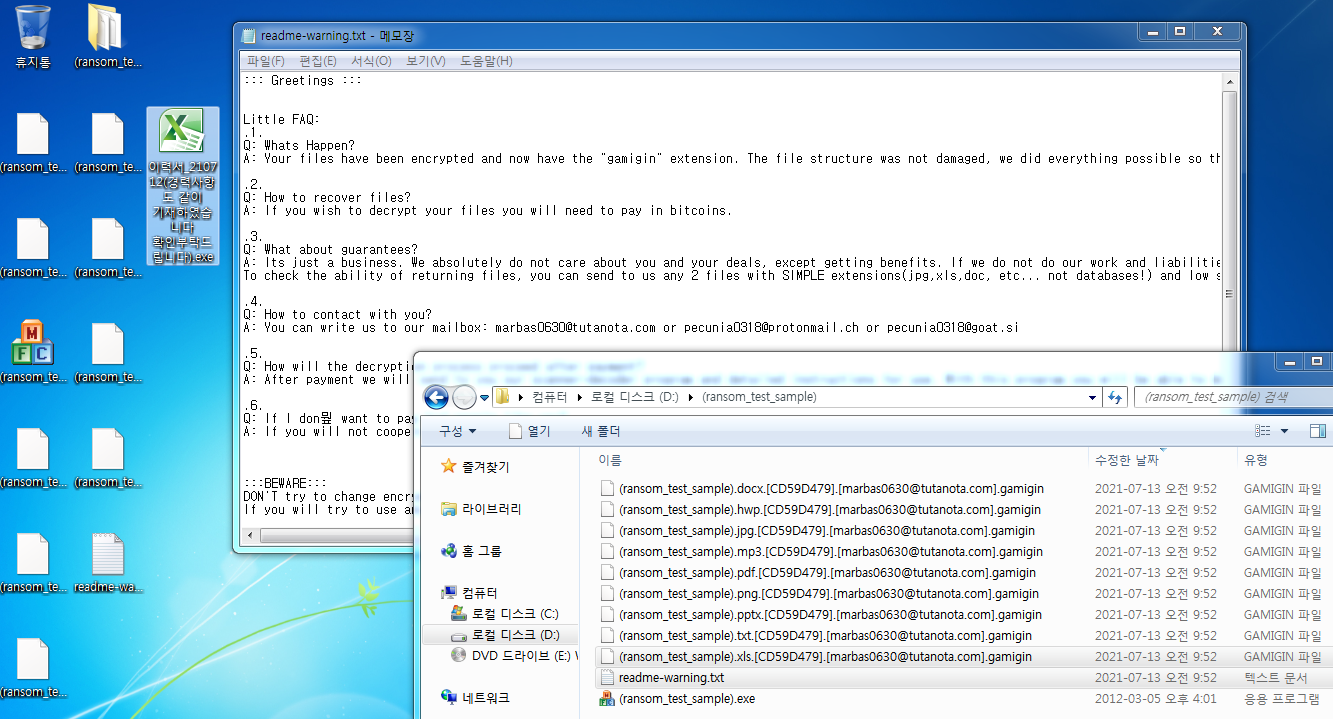

프로세스를 종료 후 사용자들의 PC 파일들에 대해 암호화를 진행하며, 파일명을 “원본 파일명.[<Random 8자>].[marbas0630@tutanota.com].gamigin”으로 변경합니다.

이처럼 출처가 불분명한 메일에 첨부된 파일을 실행하면 악성코드에 감염이 될 수 있으며 소중한 정보가 암호화되는 최악의 상황이 될 수 있습니다. 따라서 확인되지 않은 메일의 첨부 파일 실행을 지양해야 하며 백신의 실시간 감시를 사용하고, 정기적인 검사를 습관화하여야 합니다.

현재 알약에서는 'Trojan.Ransom.Makop' 탐지 명으로 탐지 중입니다.